Blog de APISCAM

martes, 23 de noviembre de 2010

Attachmate y un consorcio liderado por Microsoft compran Novell por 2.650 millones de dólares

Además Novell ha acordado la venta de algunos activos de propiedad intelectual (parece ser que patentes y no los derechos de Unix que Novel posee) a un consorcio liderado por Microsoft conocido como CPTN Holdings por 450 millones de dólares.

viernes, 5 de noviembre de 2010

Nueva vulnerabilidad de Microsoft Internet Explorer explotada activamente y sin parche disponible por el momento

Por poner un ejemplo, se tiene constancia expresa de correos electrónicos que se han enviado intencionadamente con enlaces a páginas web de este tipo, que provocan la instalación de un malware del tipo "troyano" a su vez del tipo "Command and control" [C&C], es decir, de los que se conectan periódicamente a sitios elegidos de internet para recibir instrucciones sobre cómo actuar en cada momento o, lo que es lo mismo, troyanos que permiten en la práctica el control remoto completo del equipo (y su entorno accesible) sin necesidad de tener acceso directo al equipo.

Microsoft está desarrollando las actualizaciones necesarias para corregir este problema. Mientras tanto recomienda como contramedidas: anular el procesamiento de hojas de estilo CSS procedentes de Internet definiendo una de usuario aplicable siempre (alterando por tanto el aspecto de la inmensa mayoría de las páginas de Internet así como en muchos casos su funcionamiento útil ), fijar las zonas de seguridad del navegador a un nivel Alto (con lo que aplicaciones, especialmente las de la Intranet, basadas en tecnología ActiveX pueden dejar de funcionar) habilitar DEP en el caso de IE 7 o desplegar EMET.

Entradas relacionadas:

- [08/07/2009] Nuevo ataque vía navegación web que aprovecha una vulnerabilidad de Windows XP y 2003 sin parche disponible

- [22/01/2010] Microsoft publica un parche en día no habitual [para corregir la vulnerabilidad de ejecución remota en Internet Explorer]

- [10/03/2010] Nuevo 0-day [vulnerabilidad explotada sin parche disponible] en Microsoft Internet Explorer (Hispasec)

- [06/04/2010] Microsoft publica actualización para Internet Explorer fuera de ciclo

- [29/10/2010] 0-day en el navegador Mozilla Firefox explotado activamente. Actualización de seguridad que corrige la vulnerabilidad ya disponible

martes, 26 de octubre de 2010

Microsoft prepara Windows 8 para 2012

Fuente y noticia completa: Computer World 25/10/2010

lunes, 11 de octubre de 2010

Microsoft podría comprar Adobe

Fuente y noticia completa: ComputerWorld 8/10/2010

martes, 31 de agosto de 2010

Más sobre las vulnerabilidades de rutas de DLL en aplicaciones sobre Windows

Los exploits y mecanismos de ataques son tan simples como depositar un fichero DLL normal (con la funcionalidad maliciosa deseada, generalmente instalar malware) en un recurso externo (disco USB, recurso de red ,etc) que tenga el nombre de una de las librerías mal programadas para ser cargadas en una de las aplicaciones vulnerables y esperar a que desde dicha aplicación se abra o "vaya" a ese directorio. Nótese que en especial no se requiere construir ningún fichero con contenido complejo hábilmente preparado como suele ser habitual en exploits de otras vulnerabilidades.

Ante la explosión de exploits disponibles de cada vez más aplicaciones muy conocidas y para mitigar la proliferación de instalación de malware vía esta familia de vulnerabilidades, Microsoft ha publicado una actualización cuya instalación define un nuevo parámetro de configuración de Windows que permite eliminar el directorio actual del camino de búsqueda o restringir su uso, si bien , esta contramedida está suponiendo problemas colaterales en muchas aplicaciones, algunas de Microsoft, tal y como podemos leer en los siguientes extractos traducidos de la noticia de ISC de SANS y comentarios de lectores:

'Las DLLs más importantes se especifican en una rama del registro (HKLM/System/

Sin embargo, en otros casos, el sistema intenta dinámicamente buscar la DLL. Al principio, Microsoft cometió un error al colocar el directorio actual en el primer lugar de búsqueda (algunos de los antiguos conocedores de Unix recordarán los tiempos cuando "." estaba en el primer lugar de la variable PATH). Microsoft corrigió esto con la introducción del valor del registro SafeDllSearchMode setting (registry value) que espeficica el orden en que una DLL debe buscarse. Por ejemplo, tal y como se especifica en http://msdn.microsoft.com/en-

1. El directorio desde el que se abre la aplicación

2. El directorio de sistema.' [...]

3. 'El directorio de sistema de 16-bit ' [...]

4. 'El directorio de Windows' [...]

5. 'El directorio actual

6. Los directorios especificados en la variable de ambiente PATH. ' [...]

Si varios directorios contiene una DLL con el mismo nombre, el primer ajuste según el order anterior gana. Este ajuste viene establecido por defecto ya en Windows XP SP2.

El problema aparece, por ejemplo, cuando una aplicación intenta cargar una DLL que no existe en el sistema' [..]

'Microsoft ha publicado varios artículos describiendo los detalles de esta vulnrabilidad a la par que describiendo varias contramedidas ["workarounds"]. El boletín principal de seguridad está disponible aquí (2269637).' [..]' También ha publicaod una herramienta que permite crear listas negras de directorios para que no sean utilizados en la carga de librerías. Más información aquí y sobre la herramienta en sí aquí. La herramienta añade un nuevo valor de registro denominado CWDIllegailInDllSearch. '

'[...] si [CWDIllegailInDllSearch] se establece a 0xFFFFFFFF, el directorio actual de ejecuón ya no está en los caminos de búsqueda'

'Hemos establecido CWDIllegalInDllSearchValue=

"HKEY_LOCAL_MACHINE\SOFTWARE\

ya funcionan'

El valor , menos radical que la supresión completa del directorio actual de la ruta en todas las circunstancias, que se está recomendando para el nuevo parámetro CWDIllegailInDllSearch es 0x00000002 ya que bloquea la búsqueda de librerías dinámicas en recursos remotos para las aplicaciones que se han iniciado desde las unidades de disco locales, sirviendo por tanto en principio de protección si se combina esta medida con la de nunca iniciar una aplicación cuyo ejecutable esté en recurso remoto, pero establecer este valor parece que también está generando problemas para ciertas aplicaciones.

Entradas relacionadas:

- [25/08/2010] Microsoft confirma un grave problema de seguridad "compartido" con cientos de aplicaciones de terceros (Hispasec)

miércoles, 25 de agosto de 2010

Microsoft confirma un grave problema de seguridad "compartido" con cientos de aplicaciones de terceros

Moore identificaba el fallo mientras estaba investigando el grave problema en archivos LNK que fue conocido en Windows hace algunos días. A su vez Acros, una compañía de seguridad eslovena, hablaba de una vulnerabilidad en iTunes por la que, si se abría un archivo asociado a iTunes desde una ubicación remota, iTunes podría llegar a cargar más DLLs desde esa ubicación. HD Moore comenzó a buscar más aplicaciones que se comportasen de este modo.

Así, el problema está en múltiples aplicaciones de terceros (y propias) para Windows a la hora de cargar librerías dinámicas (archivos DLL). Si las aplicaciones no especifican las rutas completas de las librerías que necesitan, Windows podría llegar, en su búsqueda, a "encontrar" primero las librerías de los atacantes y ejecutarlas. Al principio Moore identificó unas cuarenta aplicaciones, pero en estos momentos se conocen cientos. El número, además, será mayor con el tiempo.

Todas estas herramientas no han seguido ciertas recomendaciones de seguridad a la hora de ser programadas. Por tanto, un atacante podría llegar a ejecutar código si incita al usuario a abrir con una aplicación vulnerable un archivo desde una ubicación remota (compartida a través de WebDAV, SMB) o incluso una llave USB. La novedad es que el archivo abierto no tiene por qué contener ningún exploit. La única condición es que el atacante pueda escribir una librería en la misma ruta donde se encuentra el archivo que se quiere abrir, y el programa vulnerable se encargará de cargarla.

Este tipo de ataques son denominados "binary planting", "DLL preloading" o "DLL Hijacking" y pueden verse como una nueva variante de los ataques de ruta (PATH): a no ser que se especifique exactamente la ruta de los binarios, no se sabe qué se está ejecutando; bien porque exista un archivo con un mismo nombre en un directorio, bien porque se encuentre en el PATH de sistema o, como en este caso, bien porque la aplicación llame a DLLs que no son las legítimas.

Windows arrastró este histórico error durante mucho tiempo. Pero una de las (muchas) mejoras de seguridad introducidas desde Windows XP SP1, es que por defecto, se mejora el orden de la búsqueda de librerías con el parámetro SafeDllSearchMode activado... pero el problema se da cuando las librerías no existen en el sistema y no se especifica ruta completa... el programa va a buscarlas en remoto y el atacante podría cargar así las que quisiera.

Microsoft ha creado una guía de buenas prácticas para programadores y sobre cómo cargar de forma segura librerías dinámicas, disponible desde:

http://msdn.microsoft.com/en-us/library/ff919712(VS.85).aspx

El problema es muy grave, puesto que resulta utópico creer que el increíble número de aplicaciones vulnerables solucionarán este fallo en un periodo de tiempo razonable. Así que Microsoft anuncia contramedidas para mitigar el fallo. No se trata de una solución en forma de parche, puesto que bloquear por completo un comportamiento adquirido durante años por los programadores, solo podría causar problemas. De hecho, la introducción de SafeDllSearchMode hace 8 años "ya" podría considerarse como la solución. En todo caso, en el aviso se dan instrucciones precisas a los administradores para deshabilitar la carga insegura de librerías por aplicación o globalmente. También se recomienda, si no es necesario, detener el servicio "Cliente web" del sistema.

Por su parte, HD Moore ha publicado una herramienta para determinar si una aplicación hace uso de este tipo de técnicas y, por tanto, es susceptible de ser usada como vector de ataque. En estos momentos, están apareciendo aplicaciones vulnerables por decenas.

Además, varios programas propios de Microsoft son también vulnerables, como Office, Mail...

Ya están apareciendo exploits públicos que permiten aprovechar el fallo con todo tipo de aplicaciones, por ejemplo, al abrir un inocente archivo Office desde una unidad remota.'

Fuente y noticia completa: Hispasec 24/08/2010

Entradas relacionadas:

- [18/07/2010] Nueva vulnerabilidad de Windows peligrosa, ya aprovechada y sin parche disponible (entrada nuestra)

- [22/07/2010] Más sobre la grave vulnerabilidad de Windows: exploits públicos y contramedidas (Entrada nuestra)

- [27/07/2010] Nuevo malware explotando la vulnerabilidad sin parche disponible de los accesos directos (.LNK) de Windows ( Softpedia)

- [02/08/2010] Microsoft anuncia la disponibilidad del parche que arregla la vulnerabilidad LNK para este Lunes (SANS)

martes, 3 de agosto de 2010

Microsoft libera el parche para la vulnerabilidad de los accesos directos. No incluye a Windows 2000 ni Windows XP Service Pack 2

Nótese que en especial, dado que su soporte por parte de Microsoft finalizó el pasado 13/07/2010, Microsoft no ha proporcionado "parches" para Windows XP Service Pack 2 ni Windows 2000, lo que hace más recomendable si cabe todavía la instalación y despliegue de Service Pack 3 para Windows XP -si es que sigue pendiente- y la migración o protección especial de los equipos con Windows 2000.

Para los que no instalen o no puedan instalar el parche, Microsoft mantiene la misma lista de contramedidas ("workarounds") que había recomendado hasta ahora:

- deshabilitar la visualización de los iconos de los accesos directos y ficheros PIF poniendo en blanco el valor predeterminado (default) de la ramas del registro:

HKEY_CLASSES_ROOT\lnkfile\shellex\IconHandler

HKEY_CLASSES_ROOT\piffile\shellex\IconHandler

Microsoft publicó una herramienta, Microsoft Fix it 50486, que realiza esa operación, así como la correspondiente herramienta para revertirla cuando el parche esté disponible.

Nótese que esta contramedida evita la explotación del fallo pero afecta a la usabilidad al dejar todos los iconos del escritorio y explorador en blanco, incluyendo los del Menú Inicio y la Barra de Tareas. - Detener y deshabilitar el servicio "Cliente Web" o WebClient . Nótese que al hacerlo ya no se podrá acceder desde Internet Explorer a los compartidos WebDAV ni ejecutar otros servicios que dependan de éste.

- Bloquear la descarga de ficheros LNK y PIF desde Internet y el acceso a recursos compartidos de Windows (SMB) externos con herramientas de filtro de contenidos y cortafuegos adecuadas

Entradas relacionadas:

- [13/07/2010] Fin de soporte de Windows 2000 y Windows XP Service Pack 2 (entrada nuestra)

- [18/07/2010] Nueva vulnerabilidad de Windows peligrosa, ya aprovechada y sin parche disponible (entrada nuestra)

- [20/07/2010] SANS: Nivel amarillo de alerta para la seguridad de Internet por la vulnerabilidad de Windows (SANS)

- [22/07/2010] Más sobre la grave vulnerabilidad de Windows: exploits públicos y contramedidas (Entrada nuestra)

- [27/07/2010] Nuevo malware explotando la vulnerabilidad sin parche disponible de los accesos directos (.LNK) de Windows ( Softpedia)

- [02/08/2010] Microsoft anuncia la disponibilidad del parche que arregla la vulnerabilidad LNK para este Lunes (SANS)

lunes, 2 de agosto de 2010

Microsoft anuncia la disponibilidad del parche que arregla la vulnerabilidad LNK para este Lunes

Tal y como ha confirmado Microsoft, varias familias de "malware" han incorporado la vulnerabilidad en su repertorio de explotaciones. Para más detalle, ver la entada del blog de Microsoft Technet blog. [1]

'

Fuente y original en inglés: ISC de SANS 30/07/2010

Traducción nuestraEntradas relacionadas:

- [13/07/2010] Fin de soporte de Windows 2000 y Windows XP Service Pack 2 (entrada nuestra)

- [18/07/2010] Nueva vulnerabilidad de Windows peligrosa, ya aprovechada y sin parche disponible (entrada nuestra)

- [20/07/2010] SANS: Nivel amarillo de alerta para la seguridad de Internet por la vulnerabilidad de Windows (SANS)

- [22/07/2010] Más sobre la grave vulnerabilidad de Windows: exploits públicos y contramedidas (Entrada nuestra)

- [27/07/2010] Nuevo malware explotando la vulnerabilidad sin parche disponible de los accesos directos (.LNK) de Windows ( Softpedia)

martes, 27 de julio de 2010

Nuevo malware explotando la vulnerabilidad sin parche disponible de los accesos directos (.LNK) de Windows

'Microsoft avisa que la inclusión de exploits contra esta vulnerabilidad constituirá cadavez más una parte esencial del panorama de ataques. La compañía de Redmond todavía tiene que realizar una actualización de seguridad que corrija esta vulnerabilidad y, por consiguiente, mientras los equipos con Windows están expuestos a ataques y constituyen blancos fáciles. Los usuarios deberían aplicar las contramedidas descritas en este Boletín de Seguridad para defenderse de potenciales ataques'

Fuente y noticia completa original en inglés: Softpedia 26/07/2010

Traducción nuestra

Entradas relacionadas:

- [13/07/2010] Fin de soporte de Windows 2000 y Windows XP Service Pack 2 (entrada nuestra)

- [18/07/2010] Nueva vulnerabilidad de Windows peligrosa, ya aprovechada y sin parche disponible (entrada nuestra)

- [20/07/2010] SANS: Nivel amarillo de alerta para la seguridad de Internet por la vulnerabilidad de Windows (SANS)

- [22/07/2010] Más sobre la grave vulnerabilidad de Windows: exploits públicos y contramedidas (Entrada nuestra)

jueves, 22 de julio de 2010

Más sobre la grave vulnerabilidad de Windows: exploits públicos y contramedidas

Ya se ha divulgado públicamente por Internet el código fuente de un "exploit" que ha sido integrado en la herramienta de software libre de comprobación explícita de posibilidad de intrusiones ("penetration testing") Metasploit.

Ahora Microsoft añade que la vulnerabilidad puede explotarse de similar forma utilizando ficheros .PIF y además que la posibilidad de explotación no se limita a ficheros en carpetas sino que se extiende también a documentos como documentos de Office, páginas web y correos electrónicos , documentos que tienen la posibilidad de incrustar accesos directos y otros tipos de objetos relacionados.

Para darse cuenta del nivel de riesgo sólo hay que pensar en la situación de una organización y un fichero malicioso que consiga ser depositado en un compartido de red (o de web WebDav, algo menos frecuente) que utilicen habitualmente un grupo muy importante de sus puestos, que estos puestos sean vulnerables o no tengan implementada una contramedida suficiente y que el ejecutable del fichero malicioso no sea detectado por el anvitirus corporativo (por ejemplo, porque es muy reciente): la infección sería generalizada en la organización en un plazo muy corto de tiempo.

Precisamente, Microsoft ha modificado también la lista de contramedidas ("workarounds") a la espera de que publique el parche que permita solucionar el problema definitivamente en los Windows con soporte:

- deshabilitar la visualización de los iconos de los accesos directos y ficheros PIF poniendo en blanco el valor predeterminado (default) de la ramas del registro:

HKEY_CLASSES_ROOT\lnkfile\shellex\IconHandler

HKEY_CLASSES_ROOT\piffile\shellex\IconHandler

Microsoft ha publicado una herramienta, Microsoft Fix it 50486, que realiza esa operación, así como la correspondiente herramienta para revertirla cuando el parche esté disponible. Nótese que tras esta contramedida también cambia el aspecto del Menú Inicio y la Barra de Tareas al contener iconos de accesos directos. - Detener y deshabilitar el servicio "Cliente Web" o WebClient . Nótese que al hacerlo ya no se podrá acceder desde Internet Explorer a los compartidos WebDAV.

- Bloquear la descarga de ficheros LNK y PIF desde Internet con herramientas de filtro de contenidos adecuadas

Entradas relacionadas:

- [13/07/2010] Fin de soporte de Windows 2000 y Windows XP Service Pack 2 (entrada nuestra)

- [18/07/2010] Nueva vulnerabilidad de Windows peligrosa, ya aprovechada y sin parche disponible (entrada nuestra)

- [20/07/2010] SANS: Nivel amarillo de alerta para la seguridad de Internet por la vulnerabilidad de Windows (SANS)

domingo, 18 de julio de 2010

Nueva vulnerabilidad de Windows peligrosa, ya aprovechada y sin parche disponible

En concreto el ataque ha sido realizado mediante un troyano (denominado Stuxnet y descubierto por VirusBlokAda):

- con una firma digital auténtica suplantada de Realtek

- con características de "RootKit" para evitar su detección

- contra organizaciones con el sistema SCADA WinCC de Siemens lo que delata propósitos de espionaje industrial

- usando una vulnerabilidad desconocida hasta el momento del componente Windows Shell de Microsoft de al menos Windows 2000, XP, Vista, 7, Server 2003 y Server 2008

El Internet Storm Center de SANS , que califica la vulnerabilidad de "extremadamente seria", ha confirmado que el método concreto de aprovechamiento ("exploit") de la vulnerabilidad funciona (con pruebas en Windows XP, Vista y 7) y permite mediante el uso de archivos .LNK (accesos directos) adecuadamente preparados la ejecución del programa malicioso deseado simplemente mediante la apertura con el Explorador de Windows de la carpeta que contenfa los ficheros.

Se teme que en un corto plazo todo tipo de malware comience a usar este nuevo método para propagarse.

Microsoft ya ha emitido un boletín de seguridad fuera de ciclo para la vulnerabilidad para la que, a la espera de que emita una solución en forma de actualización del componente de Windows vulnerable ("parche") , propone como medidas -con efectos colaterales indeseados en muchos casos- para esquivar los ataques ("workarounds"):

- Deshabilitar la visualización de los iconos de los accesos directos poniendo en blanco el valor predeterminado (default) de la rama del registro:

HKEY_CLASSES_ROOT\lnkfile\shellex\IconHandler - Detener y deshabilitar el servicio "Cliente Web" o WebClient (al hacerlo dejarán de funcionar los compartidos WebDAV)

Además Microsoft recomienda lo habitual: no utilizar cuentas con privilegios de administrador, no abrir memorias USB ni compartidos no confuables, filtrar los accesos de red de Windows (SMB) en lo posible, utilizar un antivirus y mantener actualizado el sistema.

Se da la especial circusntancia de que Microsoft sólo considera Windows XP Service Pack 3 en su Boletín y no Windows XP Service Pack 2 ni Windows 2000 confirmando el fin de soporte recientemente anunciado de esas versiones del sistemas operativo. Esto delata que no habrá parches de Microsoft para esta vulnerabilidad para esos sistemas (XP SP 2 y cualquier 2000) también vulnerables, lo que sería muy relevante si finalmente se extienden este tipo de ataques, lo que hace más recomendable si cabe todavía la instalación y despliegue de Service Pack 3 para Windows XP -si es que sigue pendiente- y la migración o protección especial de los equipos con Windows 2000.

Entradas relacionadas:

- [13/07/2010] Fin de soporte de Windows 2000 y Windows XP Service Pack 2 (Emtrada nuestra)

- [14/07/2010] Actualización de Microsoft que soluciona la vulnerabilidad del Centro de Ayuda de Windows aprovechada en Internet (Entrada nuestra)

- [22/07/2010] Más sobre la grave vulnerabilidad de Windows: exploits públicos y contramedidas (Entrada nuestra)

miércoles, 14 de julio de 2010

Actualización de Microsoft que soluciona la vulnerabilidad del Centro de Ayuda de Windows aprovechada en Internet

El nuevo boletín confirma que Windows XP y Server 2003 están afectados por esta vulnerabilidad (XP de forma calificada como "Crítica" y 2003 de forma "Leve") mientras que al menos Windows 2000 Service Pack 4, Vista , Server 2008 y Windows 7 no. Las actualizaciones están disponibles para los sistemas operativos afectados en sus versiones soportadas en la actualidad: XP Service Packs 2 y 3 y 2003 Service Pack 2. El Internet Storm Center de SANS califica de nivel "PATCH NOW" , es decir, "instale la actualización sin más demora", para el caso de los sistemas operativos Windows afectados en equipos con función de cliente (se presupone siempre que no se navega, descarga correo, usa redes sociales, etc de Internet desde equipos con función de servidor).

También recuerda que quien implementara la medida alternativa de deshabilitar el protocolo HCP creando una clave especial en el registro de Windows puede restaurar el comportamiento defecto simplemente eliminando la clave añadida.

Precisamente, Microsoft acaba de informar que el número de ataques que tiene registrados utilizando esta vulnerabilidad ahora solucionada se ha disparado los últimos días.

Entradas relacionadas:

- [27/06/2010] Vulnerabilidad sin parche disponible del componente de ayuda de Microsoft Windows aprovechada en ataques en Internet (entradas nuestras)

martes, 13 de julio de 2010

Fin de soporte de Windows 2000 y Windows XP Service Pack 2

Esto debe ser tenido especialmente en cuenta especialmente por las organizaciones que cuenten todavía con equipos con Windows 2000 (Server o Profesional) como sistema operativo o que sigan utilizando Windows XP y no hayan desplegado el Service Pack3, ya que a partir de ahora los parches de Microsoft que puedan hacer falta para afrontar incidentes de seguridad como la propagación automática de algún gusano aprovechándose de una nueva vulnerabilidad de esos sistemas ya no estarán disponibles para esos sistemas, tal y como Microsoft establece en su política de ciclo de vida de soporte de sus productos cuya última directiva entró en vigor el día 13 de abril de 2010 estableciendo que para continuar recibiendo soporte técnico, gratuito o de pago, tanto en la fase de Soporte Técnico Principal como en la de Extendido se requiere tener instalado un Service Pack soportado.

Entradas relacionadas:

- [18/05/2009] Recordatorio: El 13/07/2010 finaliza en principio el soporte de parches de Windows 2000

- [28/02/2010] [Cercanos los respectivos] Fin de soporte para Windows XP SP2 y Windows Vista sin service packs instalados

- [12/06/2010] Recordatorio: El 13/07/2010 finaliza en principio el soporte de parches de Windows 2000

sábado, 10 de julio de 2010

El Departamento de Salud Torrevieja lanza un Portal de Salud para interactuar con el sistema informático Florence

Entradas relacionadas:

- [03/02/2010]Microsoft ya está aquí. El Hospital de Torrevieja aplica desde hace tres años un programa que desarrolla una historia clínica virtual

- [24/02/2010] Microsoft abrirá en Valencia un centro de innovación en Tecnología sanitaria

- [22/04/2010] Según ha anunciado Camps, los valencianos podrán consultar su historial médico en el móvil

miércoles, 7 de julio de 2010

Internet Explorer recupera usuarios tras 10 meses consecutivos de pérdidas

Fuente y noticia completa: Barrapunto 3/7/2010

Entradas relacionadas:

- [21/03/2009] Microsoft lanza Explorer 8, un navegador más intuitivo

- [23/06/2009] Según Microsoft, Internet Explorer 8 es superior a Mozilla Firefox 3 y Google Chrome 2 (Microsoft)

- [23/12/2009] Mozilla [Firefox] se gana a los internautas frente a Microsoft [Internet Explorer] (Expansión)

- [08/04/2010] Firefox ya llega al 30% de cuota (The Register)

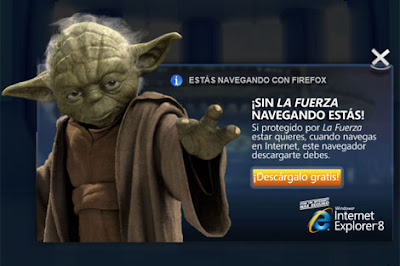

- [10/05/2010] Yoda se une al lado oscuro con Internet Explorer

- [23/06/2010] Microsoft retira el anuncio 'engañoso y desleal' de Internet Explorer 8

martes, 29 de junio de 2010

Suma y sigue: 150 millones de Windows 7

El ritmo de venta se mantiene en siete copias de Windows 7 al segundo y esto se va notando en la cuota de mercado frente a versiones anteriores de Windows....'

'Los datos de Statcounter, recogidos por Royal Pingdom, muestran que en ese período de tiempo Windows 7 podría alcanzar el 20% de cuota mientras que Vista ya está por debajo de esa cifra. Aunque XP ha ido perdiendo cuota sobre todo a partir del lanzamiento de Windows 7, cuando defendía un 68%, aún sigue manteniendo un 58% en el mercado de sistemas operativos.'

Fuente y noticia completa: Muycomputer 25/06/2010

Imagen: pingdom.com vía MuyComputer

domingo, 27 de junio de 2010

Vulnerabilidad sin parche disponible del componente de ayuda de Microsoft Windows aprovechada en ataques en Internet

Windows XP y Server 2003 están afectados por esta vulnerabilidad mientras que Windows 2000 Service Pack 4, Vista , Server 2008 y Windows 7 no.

Hasta que Microsoft no publique una actualización que corrija el problema, pueden evitarse los ataques con la medida alternativa de deshabilitar el protocolo HCP, si bien esta medida tendrá el efecto colateral de estropear todos los usos correctos de este protocolo, generalmente abrir el sistema de ayuda a partir de un enlace "hcp://". Para deshabilitar el protocolo HCP basta con eliminar la clave HKEY_CLASSES_ROOT\HCP. Ver más detalles en el boletín de Microsoft. Microsoft también ha publicado un "Microsfot fix" que realiza esta operación automáticamente.

miércoles, 23 de junio de 2010

Microsoft retira el anuncio 'engañoso y desleal' de Internet Explorer 8

La campaña en cuestión anunciaba Internet Explorer 8 y estaba protagonizada por el maestro jedi Yoda, de la saga 'La guerra de las galaxias'. Concretamente, en el anuncio se advertía que si se utiliza Firefox o cualquier otro navegador distinto al de Microsoft, "sin 'la fuerza' navegando estás".

"Si protegido por 'la fuerza' estar quieres, cuando navegas en Internet, este navegador descargarte debes", continuaba el anuncio.

Tras el aviso de Facua, los usuarios de navegadores diferentes a Internet Explorer han dejado de ver estos mensajes cuando visitan la web publicitaria de Microsoft 'ayudartepodria'. "'

Fuente y noticia completa: El Mundo 21/06/2010

Imagen: El Mundo

Entradas relacionadas:

sábado, 12 de junio de 2010

Recordatorio: El 13/07/2010 finaliza en principio el soporte de parches de Windows 2000

Esto debe ser tenido especialmente en cuenta especialmente por las organizaciones que cuenten todavía con equipos con Windows 2000 (Server o Profesional) como sistema operativo, ya que, cuando realmente finalice el soporte ampliado, los parches de sistema operativo de Microsoft que puedan hacer falta para afrontar incidentes de seguridad como la propagación automática de algún gusano aprovechándose de una nueva vulnerabilidad ya no estarán disponibles, en acuerdo a la política de ciclo de vida de soporte de Microsoft de sus productos, más que en las versiones de sistemas operativos soportados.

Entradas relacionadas:

- [18/05/2009] Recordatorio: El 13/07/2010 finaliza en principio el soporte de parches de Windows 2000 (entrada nuestra)

miércoles, 2 de junio de 2010

El éxito de W7 y la venta de PCs

Fuente y noticia completa: MuyComputer 01/06/2010